Pruebas de penetración

Pruebas de penetración, La prueba de penetración, coloquialmente conocida como prueba de lápiz, pentest o piratería ética, es un ciberataque simulado autorizado en un sistema informático, realizado para evaluar la seguridad del sistema. La evaluación de vulnerabilidad es el proceso de identificar, cuantificar y priorizar las vulnerabilidades en un sistema. Digitpol está acreditado en la realización de pruebas de penetración controlada para detectar fallas, ciberespionaje, vulnerabilidades y aplicar soluciones inmediatas.

Penetration Testing es una simulación de ciberataque controlada lanzada por expertos, de acuerdo con el cliente, contra el sistema informático objetivo. Las pruebas de penetración se lanzan contra redes informáticas, servidores de archivos, servidores de correo electrónico, PC, entorno de alojamiento o un sistema informático. El ataque de simulación ayuda a los gerentes de CSO y TI a descubrir puntos de explotación y vulnerabilidades vivas, el objetivo total de una prueba es hacer una prueba de seguridad de la seguridad de TI.

Al llevar a cabo y desplegar pruebas de lápiz consistentes, las empresas grandes y pequeñas pueden obtener comentarios independientes sobre sus sistemas de seguridad internos y cómo funcionan las políticas y los procesos. Está comprobado por hechos que Pen Testing previene violaciones de seguridad extremadamente importantes y daños a la reputación.

Las pruebas de pen de infraestructura local y remota y la prueba de pen de aplicaciones de software se pueden realizar en un entorno controlado, Digitpol invita a los clientes a supervisar las pruebas realizadas y al demostrar la transparencia, las vulnerabilidades descubiertas son aceptadas por CSO como un organismo independiente, justo e imparcial evaluación.

Prueba de penetración de red LAN

Los expertos forenses y de seguridad cibernética de Digitpol se especializan en el análisis de datos de paquetes LAN y las pruebas de redes LAN, tales auditorías de seguridad de una red local pueden realizarse localmente, en el sitio o en las instalaciones de los clientes o a través de VPN. Las pruebas de redes LAN descubrirán malware, bots, dispositivos maliciosos, tráfico a fuentes de rouge, pérdida de datos, PC o dispositivos no autorizados y vulnerabilidades.

Prueba de penetración de aplicaciones móviles

Los examinadores forenses informáticos de Digitpol realizan pruebas de aplicaciones para aplicaciones nuevas y existentes, se pueden realizar pruebas de sistemas operativos móviles como plataformas iOS y Android para descubrir fallas de seguridad, malware, puertas traseras abiertas, transferencia de datos, fugas, certificaciones de seguridad y problemas de codificación. La prueba de la aplicación en un entorno en la nube permite descubrir vulnerabilidades y riesgos de seguridad.

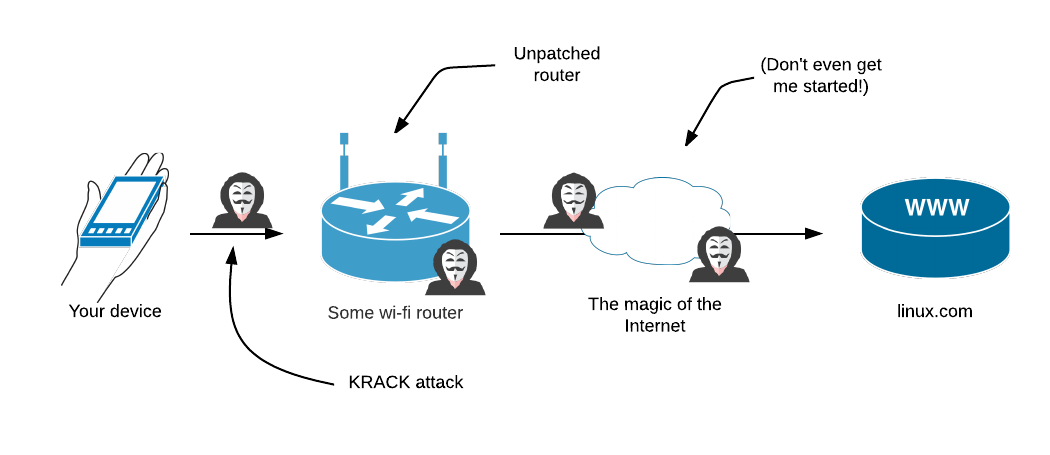

Escaneo de red WiFi / prueba de penetración

El equipo de Cyber Crime de Digitpol se especializa en análisis de redes inalámbricas, ofrecemos levantamiento de sitios de RF, análisis y escaneo de redes WiFi, instalación segura de redes inalámbricas y servicios de seguridad Wi-Fi para redes Wi-Fi privadas y públicas.

Realizamos encuestas para registrar todas las redes Wi-Fi en el espectro de 2.4GHz y 5GHz para determinar qué dispositivos están en su red y si hay dispositivos no autorizados.

Debería preocuparme quién está conectado a mi WiFi?

Le preocupa la pérdida de información o los secretos comerciales que se dirigen a través de WiFi? Una pequeña cantidad de información podría valer millones para las personas adecuadas o podría dañar negociaciones importantes. La pérdida de información confidencial, como el robo de datos, incidentes de piratería, fugas y horarios ejecutivos, incluso podría poner en peligro la vida.

Las redes WiFi son un punto de enfoque común para los hackers. Para garantizar que todo esté en orden, nuestro equipo forense llevará a cabo una auditoría forense en su red Wi-Fi para detectar cualquier dispositivo no autorizado o no autorizado. Detectaremos todos los dispositivos conectados en su red o Wi-Fi, Detección e Intrusión, Malware o dispositivos no autorizados que monitorean el tráfico de datos. Detección de PC, teléfonos, tabletas y dispositivos digitales infectados.